暗网禁地入口节点追踪日志曝光|跳板服务器行为检测生成路径逐级剖析

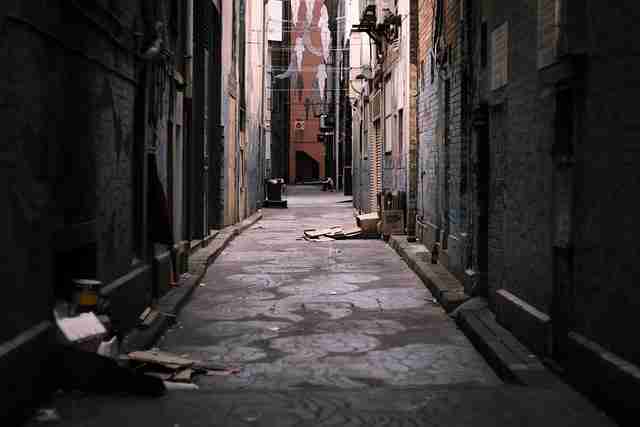

在今天的网络安全环境中,暗网的隐秘性和跳板服务器的多层次特性已经成为全球范围内的重要安全隐患。随着技术的不断发展和黑客攻击手段的不断升级,暗网的结构越来越复杂,其中的交易、犯罪活动更是让整个网络安全环境变得愈发严峻。而跳板服务器,作为连接普通网络与暗网的“桥梁”,也成为了黑客攻击、数据泄露等恶性事件的重要来源之一。因此,如何有效追踪暗网的入口节点和检测跳板服务器的行为,成为了网络安全领域研究的重点。

所谓的“暗网禁地入口节点”,指的是那些隐藏在暗网背后,难以追踪的节点。这些节点通过特定的加密通信协议和匿名网络,能够遮蔽其真实身份和地理位置,极大地增加了网络安全人员对其追踪和监控的难度。在这样的环境下,如何揭开这些禁地入口节点的面纱,成为了网络安全领域的头号挑战之一。

通过对跳板服务器行为的检测和分析,网络安全专家能够逐步揭示暗网入口节点的真实路径。跳板服务器的作用是连接多个网络层级,让数据流通过这些“中转站”,隐藏真正的目标。这种多层次的中转方式,虽然为用户提供了隐私保护,但也为黑客攻击提供了可乘之机。对这些跳板服务器进行行为监测和分析,能够帮助安全专家逐级追踪到暗网的入口节点,从而识别并封堵这些隐蔽的黑暗区域。

跳板服务器的行为检测技术,通过分析数据包的流动和路径的变动,能够揭示出网络中的异常活动。具体来说,行为检测方法通常包括对数据流量的实时监控、对访问模式的历史记录分析以及对数据包特征的深入挖掘等。通过对这些数据的处理,系统能够识别出那些异常的流量路径,并将这些路径与已知的黑暗网络入口节点进行匹配,最终找出潜藏在网络深处的安全隐患。

通过对跳板服务器的逐级剖析,安全团队不仅可以发现暗网入口节点的位置,还能够有效识别黑客可能使用的其他攻击路径。这种逐级剖析的过程需要依靠强大的数据分析技术和算法支持,从而最大程度地提高追踪效率和准确度。

尽管技术已经在不断进步,暗网入口节点的追踪和跳板服务器的行为检测依然面临许多挑战。最主要的难题是,随着隐私保护技术的不断增强,网络中越来越多的用户采取了多层次的加密手段,这使得传统的追踪和检测方法受到限制。为了应对这些新挑战,网络安全专家正在不断优化现有的技术,寻求更多高效的检测方法。

除了对暗网入口节点进行追踪和跳板服务器行为的分析,网络安全专家还需要采取多种手段来加强对整个网络架构的监控和防护。一方面,基于机器学习的智能分析技术正在逐渐成为检测跳板服务器和暗网入口节点的重要工具。通过构建和训练大规模的数据集,机器学习算法能够在大量的数据流中迅速发现异常模式,提前预警潜在的安全威胁。

另一方面,网络流量的加密方式日益复杂,使得攻击者更加难以被追踪。对此,网络安全团队必须在攻击路径检测上投入更多的研究,探索出新的方法来克服加密技术带来的挑战。例如,通过采用基于流量分析的深度学习算法,能够更有效地辨识出暗网中的隐蔽通信路径。与传统的基于签名的检测方法相比,深度学习算法在处理复杂网络行为时具备更强的识别能力和适应性。

随着全球网络安全威胁的不断升级,各国政府和国际组织也开始采取合作措施,联合打击暗网犯罪活动。通过建立全球范围内的共享信息平台,各方可以及时获取暗网犯罪的相关数据,协调行动来切断跳板服务器和入口节点的连接。这种跨国合作不仅提升了暗网监控的整体效果,也为打击跨境网络犯罪提供了有力支持。

即使在技术层面取得了突破性进展,暗网依然具有一定的隐蔽性,且跳板服务器行为变化多端,网络安全防护仍然存在不少难度。在这种情况下,除了技术手段外,网络安全团队的经验和快速响应能力同样至关重要。只有在技术、经验和全球合作的共同作用下,才能有效揭示并遏制暗网的恶性扩张。

总结来说,暗网禁地入口节点的追踪日志曝光和跳板服务器行为检测是当前网络安全领域面临的两大挑战。随着技术的不断发展,网络安全人员正在通过多层次的追踪和逐级剖析方法,不断提升对这些隐藏威胁的识别和应对能力。尽管仍然面临诸多困难,但随着全球合作和技术创新的深入,暗网和跳板服务器的威胁终将被有效遏制,网络安全的防护体系将更加完善。

发布于 2025-07-01 18:07:03