暗网禁地新站点入口自动刷新机制|高危端口利用方式访问时间窗受限

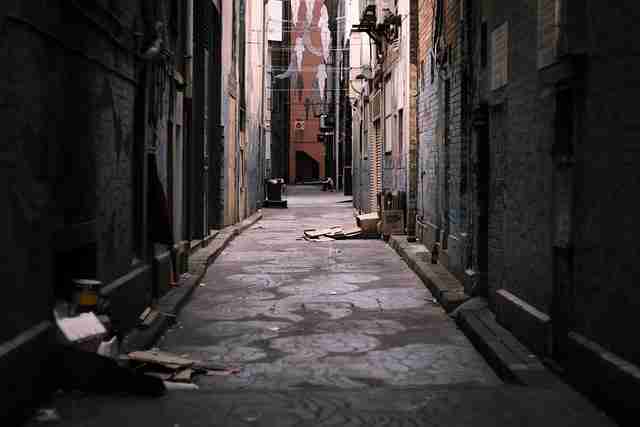

随着互联网的不断发展,暗网作为其特殊的一部分,已成为许多网络活动的“禁地”。在这里,用户与信息交换之间的匿名性,提供了独特的自由空间,但也孕育着一系列潜在的风险和隐患。尤其是当我们谈到暗网禁地的新站点入口及其自动刷新机制时,不得不关注其中隐藏的安全性问题与技术挑战。

近年来,暗网站点的入口设置越来越复杂,尤其是在一些高度机密的站点上。为了防止被检测和追踪,这些站点往往使用一种特殊的“自动刷新机制”。这种机制的主要作用是通过频繁的页面刷新来隐藏站点的真实IP地址和访问路径,增加了追踪者找到站点的难度。自动刷新机制使得攻击者难以锁定站点的位置和更新时间,从而提高了站点的生存期。

这种机制不仅为正常用户提供了更高的匿名性,也给黑客和攻击者提供了可乘之机。为了攻破这些站点,攻击者需要更加精密的工具与技术,尤其是在访问的时间窗上进行精准把控。每个站点的自动刷新时间间隔都是非常关键的,稍有差错,攻击者可能就会错过关键的访问窗口,导致攻击失败。

与此暗网中一些高危端口的利用,也让安全专家们头疼不已。高危端口通常被用来进行非法活动,比如数据传输、病毒传播或是远程控制等。而这些端口的开放时间非常有限,甚至只有几个小时的访问窗口。访问这些端口的时间窗限制,意味着只有在特定的时间段内,攻击者才有机会利用这些高危端口进行操作。一旦错过了这一时间窗口,所有的攻击将会失效,攻击者需要等到下次“刷新”来临时再次发起尝试。

对于普通用户来说,暗网的这些技术和机制几乎是不可察觉的。他们只关心如何通过Tor浏览器等工具访问这些神秘站点,但却不知其中充满了高度的技术防护手段。而对于那些试图渗透暗网站点的黑客来说,站点的自动刷新机制和高危端口利用的时间窗受限问题,则成为了他们技术挑战中的一大难关。

不过,也有一些高端技术团队和安全专家通过深度分析和反向工程的方法,逐渐摸索出了突破这一限制的方式。通过模拟访问窗口的时间分布,结合自动刷新机制的规律,他们可以更精准地预测和掌控攻击的最佳时机。这些技术手段不仅能帮助他们有效避开安全防护措施,还能在暗网的复杂环境中找到突破口。

随着对暗网技术的深入了解,越来越多的安全专家开始研究如何通过反向技术手段来破解这些复杂的防护机制。尤其是在面对自动刷新机制和高危端口利用方式的挑战时,一些“安全研究人员”已经能够通过先进的算法和模型分析来有效预测和控制访问时间窗。他们通过记录站点的刷新频率,结合时间戳和端口特征,逐步绘制出站点的访问规律,甚至能够在短时间内模拟出站点的登录路径。

这种方法虽然在技术上具有一定的挑战性,但却成功地突破了传统的防护措施,令暗网站点的安全性受到了前所未有的威胁。安全专家认为,暗网站点的高危端口利用时间窗的限制,是目前暗网防护系统中的一大漏洞。只要能够掌握精确的访问时间,攻击者便能够利用这些高危端口进行各种恶意操作,严重威胁到站点的安全性。

而对于暗网站点的运营者来说,如何有效应对这些技术挑战,成为了维护站点安全的重要任务之一。传统的反追踪技术,如IP伪装和流量加密,已经无法应对日益复杂的自动刷新机制和高危端口的利用问题。因此,越来越多的站点运营者开始转向更加高效的安全方案。例如,采用人工智能和机器学习技术来实时监控站点的访问行为,通过智能化的流量分析,及时发现和屏蔽潜在的攻击威胁。

尽管暗网的高危端口利用和自动刷新机制在一方面增强了站点的安全性,但从另一方面来看,这些技术也带来了巨大的安全隐患。对于那些未经授权的访问者,暗网站点的这些防护措施也构成了一种“心理战”——他们必须时刻保持警觉,时刻跟踪每一次刷新,才能在有限的时间窗口内成功渗透。而对于那些想要确保暗网站点安全的运营者来说,如何打破这种恶性循环,避免站点在黑客攻击面前暴露出任何软肋,将成为未来暗网发展的关键。

暗网禁地的新站点入口和高危端口的利用,表面上看似是技术的挑战,但实际上却涉及到了一个更加深层次的安全问题——匿名性与追踪的博弈。随着技术的不断发展,暗网中的每一次刷新和每一个高危端口的打开,都可能意味着一次新的网络战争的开始。而站在技术前沿的我们,应该如何应对这场无声的“隐秘之战”?

发布于 2025-06-12 12:06:02